Configuration pour Active Directory

Voici les configurations obligatoires des machines supervisées dans une foret Active Directory afin de permettre à l'application Monitorpack de fonctionner correctement.

| Objet | Description | Gestionnaire | informations | Détails |

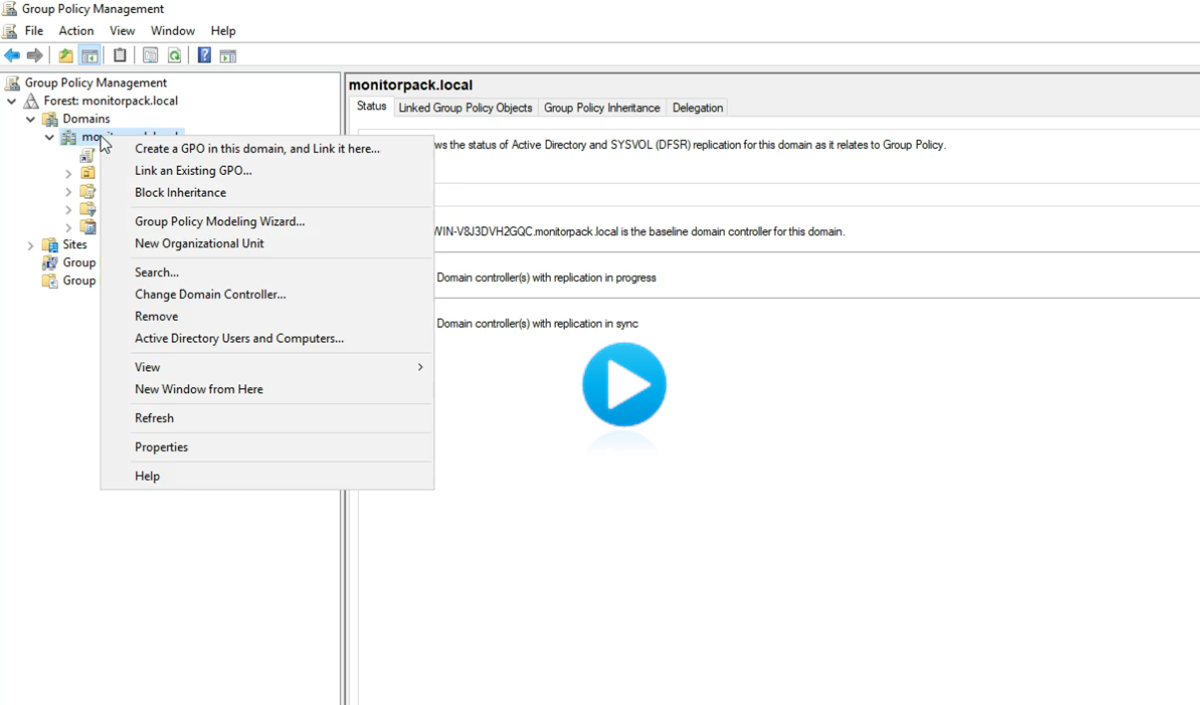

| GPO | Allow Inbound Remote Administration Exception | gpmc.msc | Autoriser l'IP de la machine Monitorpack Guard | None |

| Firewall | TCP 445 | wf.msc | LISTENING | None |

| Windows service | Service Remote registry | services.msc | Running | None |

| Windows service | Service Workstation | services.msc | Running | None |

| Windows service | svc_Monitorpack | services.msc | Administrateur local des machines supervisées | None |

| Windows user | adm_Monitorpack | lusrmgr.msc | Administrateur local des machines supervisées | None |

Configuration pour un Workgroup

Voici les configurations obligatoires des machines supervisées dans un Worggroup ou une DMZ afin de permettre à l'application Monitorpack de fonctionner correctement.

Quand vous êtes en workgroup il est impératif

d'utiliser le compte administrateur identique créé sur chaque machine "adm_Monitorpack" lors

de la création des alertes afin d'avoir les droits accès aux valeurs sur les machines distantes.

Quand vous êtes en workgroup il est impératif

d'utiliser le compte administrateur identique créé sur chaque machine "adm_Monitorpack" lors

de la création des alertes afin d'avoir les droits accès aux valeurs sur les machines distantes.

| Objet | Description | Gestionnaire | informations | Détails |

| LocalAccountTokenFilterPolicy | Registry key | Script Monitorpack | LocalAccountTokenFilterPolicy.vbs | None |

| GPO / chaque machine | Allow Inbound Remote Administration Exception | gpedit.msc | Autoriser l'IP de la machine Monitorpack Guard | None |

| Windows service | Service Remote registry | services.msc | Running | None |

| Firewall | TCP 445 | wf.msc | LISTENING | None |

| Windows Account | adm_Monitorpack | services.msc | Même identifiant et mot de passe sur toutes les machines avec le rôle d'administrateur local | None |

| Windows Account | adm_Monitorpack | services.msc | Membre du Groupe "Utilisateur De l'analyseur de performances" | None |

| Windows service | svc_Monitorpack | services.msc | Même identifiant et mot de passe sur toutes les machines avec le rôle d'administrateur local | None |

Plus d'informationsDéfinir la stratégie de surveillance et sélectionner le compte à utiliser pour la surveillance - Ce compte doit avoir des droits d'administrateur local sur les machines à surveiller. La session actuelle pour la création d'alertes doit également avoir des droits administratifs sur la machine Monitor et un accès direct aux compteurs de performance de la machine distante. Si la session actuelle ne possède pas ces droits, utilisez l'option "User authentication" pour utiliser un compte administrateur sur la machine distante. 1. LocalAccountTokenFilterPolicy - est une fonctionnalité de sécurité qui aide à prévenir les dommages causés par les virus et autres menaces de sécurité en surveillant vos programmes pour vous assurer qu'ils utilisent la mémoire système en toute sécurité. Elle bloque également tous les logiciels non Microsoft en fonction de votre configuration. Cette clé de registre est nécessaire quand vous fonctionnez en workgroup mais n'est pas obligatoire dans un contexte de forêt active directory. 2. Allow Inbound Remote Administration Exception - Créez une GPO de domaine sécurisée avec gpmc.msc en limitant l'autorisation à l'adresse IP d'une seule machine en l'occurrence la machine Monitorpack Guard. Dans le cadre d'un workgroup vous devrez utiliser gpedit.msc et créer une GPO locale sur chaque machine pour autoriser l'adresse unique de la machine Monitorpack Guard. 3. Administrateur local des machines à superviser - Le compte de service doit être administrateur local de tous les serveurs et machines Windows. Pour simplifier, ajoutez le compte svc_Monitorpack au groupe "Domain Admins" pour assurer ces droits sur toutes les machines déployées dans la forêt Active Directory.

4. Port TCP 445 - Le port est par défaut "LISTENING" sur toutes les machines Windows, qu'elles soient des workstations ou des serveurs. Monitorpack utilise ce port pour vérifier la disponibilité des machines, nécessitant un port 445 actif. En bloquant ou supprimant ce port, les machines seront considérées inaccessibles et ne seront pas surveillées. Pour vérifier les ports disponibles, utilisez la commande "netstat -no" et recherchez "0.0.0.0:445" dans la colonne adresse locale. 5. Addresse IP fixe - Puisque vous déterminez dans votre GPO la machine Monitorpack qui sera autorisée à superviser, il est donc pertinent de définir une adresse IP fixe pour cette machine même si c'est un une workstation Windows afin que la stratégie puisse être maintenue. Comprenant que lors d'une mise à jour ou d'un renouvellement de bail votre adresse peut changer et cette nouvelle adresse ne sera plus autorisée. Platform requirements |